بلاک ها از اکوسیستم بلاکچین می گویند!

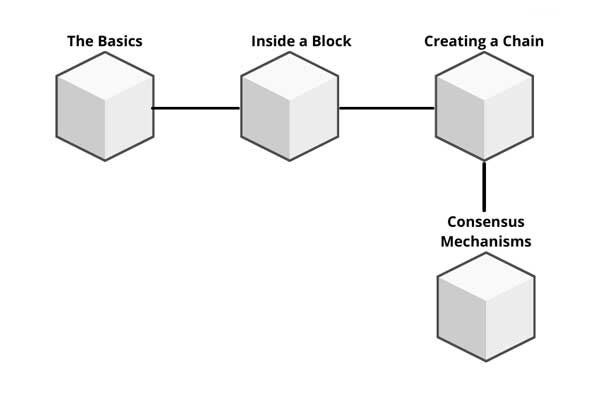

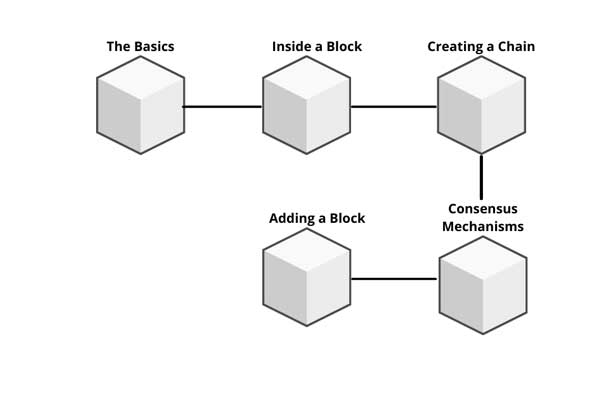

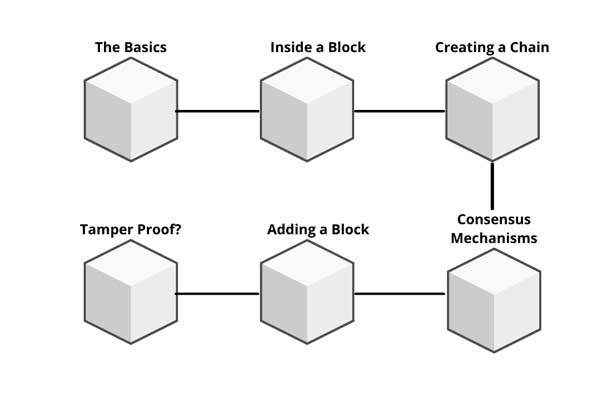

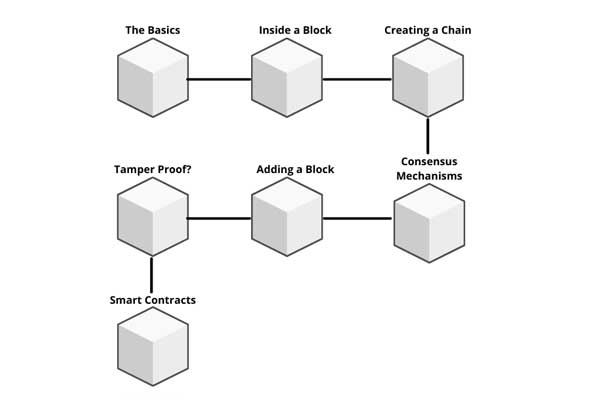

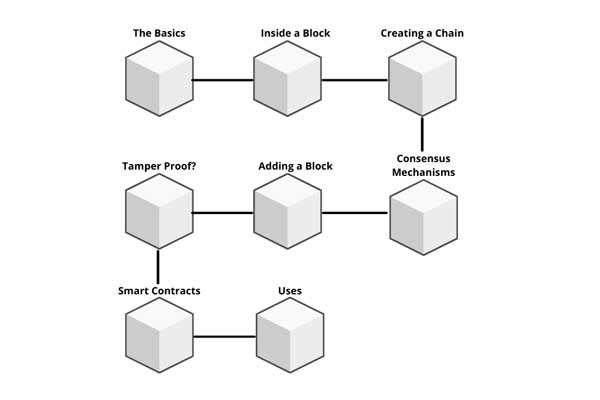

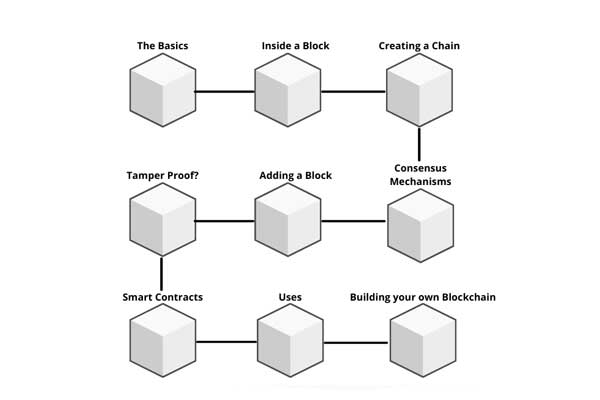

بلاکچین (Blockchain) مجموعه ای از بلاک های حاوی اطلاعات است که در یک زنجیره سازماندهی شده اند. این مقاله نیز دقیقاً به همین روش سازماندهی شده تا به درک بهتری از ساختار بلاک ها و زنجیره بلوکی برسیم. بیایید با اولین بلاک خود شروع کنیم…

بلاک یک: اصول اولیه اکوسیستم بلاکچین

در بلاک اول با مثال ثبت نام در فیسبوک شروع می کنیم. هنگامی که با نام، ایمیل و هر اطلاعات دیگری که باید ارائه شود، مراحل ثبت نام را به پایان می رسانیم، داده های ما در یک پایگاه داده ذخیره می شوند که آن پایگاه داده متعلق به فیسبوک است و افرادی که در پشت پرده فیسبوک هستند، تصمیم می گیرند که با داده های ما چکار کنند. در نتیجه وقتی ثبت نام می کنیم، باید به پایگاه داده های فیسبوک برای حفظ و نگهداری امن اطلاعات خود اعتماد کنیم. همچنین باید در نظر داشته باشیم که اگر فیسبوک هک شود، هکرها ممکن است بتوانند داده های ما را تغییر دهند.

در مقابل این، بلاکچین یک دفتر کل غیرمتمرکز و توزیع شده و کاملا عمومی است. همه ورودی های دفتر کل قابل مشاهده هستند و هیچ کس مالک اطلاعات روی بلاکچین نیست. “توزیع شده” به این معنی است که وضعیت فعلی دفتر کل در بسیاری از ماشین های مختلف تکرار می شود. این ماشین ها با هم در مورد وضعیت فعلی دفتر کل توافق می کنند و هر تغییری را که در دفتر کل ایجاد شود، تأیید می کنند. ایده کلی این است که بلاکچین اطلاعات را به گونه ای ثبت می کند که تقلب یا هک کردن آن بسیار دشوار باشد و هنگامی که برخی از داده ها در یک بلاکچین ثبت شد، تغییر آن بسیار دشوار شود.

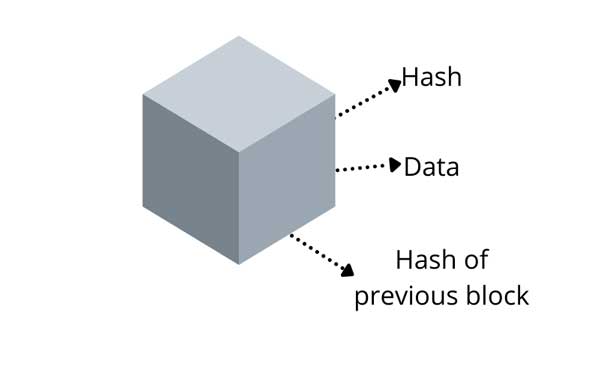

بلاک دو: داخل یک بلاک

هر بلاک حاوی مقداری داده، هش بلاک و هش بلاک قبلی است. هش مانند DNA یک بلاک است. محتویات آن بلاک را شناسایی می کند و همیشه منحصر به فرد است. تغییر داده های داخل بلاک باعث تغییر هش می شود، به گونه ای که اگر هش تغییر کند، آن بلاک دیگر همان بلاک قبلی نیست.

بلاک سه: ایجاد یک زنجیر

سومین عنصری که ذکر کردیم و در هر بلاک وارد می شود، هش بلاک قبلی است. این همان چیزی است که برای ایجاد یک زنجیره استفاده می شود. این فرایند بدین شکل است که هر بلاک به جز بلاک اول به بلاک قبلی اشاره می کند. بنابراین اگر بخواهیم یک بلاک را در زنجیره دستکاری کنیم، داده های داخل آن تغییر کرده و در نتیجه هش آن تغییر می کند. این اتفاق منجر می شود تا همه بلاک های زیرمجموعه در این زنجیره اعتبار خود را از دست بدهند، زیرا بلاک بعدی به هشی اشاره می کند که دیگر وجود خارجی ندارد.

اما در مورد بلاک اول چطور؟

بلاک اول کمی خاص است و نام آن Genesis Block یا Block 0 است. این بلاک نمی تواند به بلاک قبلی اشاره کند، زیرا اولین بلاک در زنجیره است و هر بلاک بعد از آن در این زنجیره را می توان تا این بلاک ردیابی کرد.

بلاک چهار: مکانیزم های اجماع

با تمام چیزهایی که تاکنون گفتیم اما هش ها کافی نیستند، چرا که کامپیوترهای امروزی بسیار سریع هستند و قدرت پردازشی برای دستکاری یک بلاک و سپس محاسبه مجدد همه بلاک های بعدی در زنجیره را دارند. در نتیجه برای محافظت در برابر این خطر احتمالی، بلاکچین ها دارای مکانیسم اجماع هستند.

مکانیسم های اجماع فرایندهایی هستند که ضمن کند کردن ایجاد یک بلاک، با اعتبارسنجی بر مبنای رای دهی، اعتبار یک بلاک جدید را قبل از اضافه شدن به یک زنجیره بررسی می کنند. این الگوریتم ها معمولا به گونه ای عمل می کنند که قبل از اضافه شدن یک بلاک، بیش از 50% از گره های اعتبارسنجی در شبکه باید با معتبر بودن آن بلاک موافقت کنند. این امر دستکاری بلاکچین را بسیار سخت می کند.

گره ها :(Nodes)

بلاک های داده مورد بحث در گره ها ذخیره می شوند. در یک شبکه بلاکچین، همه گره ها به یکدیگر متصل هستند و از این اتصالات برای تبادل مداوم جدیدترین اطلاعات با یکدیگر استفاده می کنند. گره ها می توانند هر نوع دستگاه الکترونیکی که قابلیت اتصال به شبکه را دارد، باشند، اما معمولاً آنها را در قالب دستگاه ماینر، رایانه، لپ تاپ یا سرور می شناسیم.

بلاک پنج: اضافه کردن یک بلاک

هنگامی که یک بلاک جدید ایجاد می شود، برای همه افراد در شبکه ارسال می شود. سپس گره های اعتبارسنجی بلاک را تأیید می کنند تا مطمئن شوند که دستکاری نشده است. گره ها در مورد اینکه کدام بلاک معتبر هستند و کدام غیرمعتبر توافق می کنند. بلاک هایی که نامعتبر هستند توسط تمام گره های شبکه رد می شوند و اگر همه چیز درست باشد، هر گره این بلاک را به بلاکچین خود اضافه می کند.

بلاک شش: اثبات دستکاری بلاک ها (Tamper Proof)

با توجه به توضیحات بالا؛ برای هک موفقیت آمیز بلاکچین، “باید تمام بلاک های موجود در بلاکچین را دستکاری کنیم، محاسبه هش و فرایند مکانیسم اجماع را برای هر بلاک از نو انجام دهیم و سپس باید به نحوی کنترل بیش از 50 درصد از گره های شبکه توزیع شده در سطح جهانی را در دست بگیریم، به طوری که شبکه دستکاری شده، ما را بپذیرد.” در نتیجه؛ اگر به دستکاری بلاک ها در شبکه ای بزرگ و جهانی مانند بیتکوین یا اتریوم فکر می کنید، باید بدانید که این امر یک کار بسیار بسیار دشوار و تقریبا ناممکن است.

بیشتر بخوانید: امنیت بلاکچین و پتانسیل کاربری در زندگی واقعی

بلاک هفت: قراردادهای هوشمند

قراردادهای هوشمند برنامه هایی هستند که روی بلاکچین ذخیره می شوند. در صورت رعایت شرایط خاص می توان از آنها برای تبادل خودکار داده ها استفاده کرد. شرایط توافق بین طرفین درگیر در یک قرارداد هوشمند مستقیماً در کد نوشته می شود.

یکی از نمونه های قرارداد هوشمند می تواند مورد استفاده از بیمه عمر باشد. در صورت فوت شخص، گواهی فوت می تواند ورودی مورد نیاز برای راه اندازی قرارداد هوشمند باشد و هنگامی که قرارداد هوشمند راه اندازی شد، به طور خودکار وجوه را به ذینفعانی که در قرارداد بیمه عمر ذکر شده اند، پرداخت می کند.

بیشتر بخوانید: قرارداد هوشمند (Smart Contract) چیست و چگونه کار می کند؟

بلاک هشت: موارد استفاده

اگرچه بیشتر پتانسیل تبلیغات این فناوری بر روی کاربری رمزارزها تمرکز دارد، اما کسانی که در دنیای وب 3 هستند، برنامه های بسیار گسترده تری برای استفاده از فناوری بلاکچین دارند. فناوری بلاکچین و زنجیره ثبت عمومی بسیار ایمن است، به گونه ای که می تواند برای موارد زیر به گونه ای کاربردی مورد استفاده قرار گیرد:

- سیستم های رای گیری عادلانه تر

- اشتراک گذاری امن داده ها از جمله داده های پزشکی و غیره

- امنیت هویت شخصی

- ثبت معاملات ملکی

- قمار

بلاک نه: اجماع

با توضیح صفر تا صدی زنجیره بلاکی با سازماندهی به شکل بلاکچین اکنون امیدواریم، به درک بیشتری از کلمات “غیرمتمرکز” و “بی اعتماد” که این روزها در تمام سایت های مشابه با آنها برخورد می کنیم، رسیده باشید. با توجه به اصول پایه ای که در بالا گفته شد، شبکه های بلاکچین عمومی و توزیع شده، دارای مهر زمانی و پایدار هستند، به این معنی که سوابق بلاکچین به هیچ وجه نمی توانند نادرست شوند یا آسیب ببینند. مهمترین درس در اینجا این است که فناوری بلاکچین چیز مبهمی که تنها مربوط به بیتکوین باشد، نیست و احتمالاً در آینده بر بسیاری از جنبه های زندگی ما تأثیرگذار خواهد بود.

دیدگاهتان را بنویسید